Die Bedrohungsanalyse ist ein zentraler Bestandteil der sicheren Produktentwicklung. Mit einem strukturierten Ansatz helfen wir Ihnen, potenzielle Bedrohungen nachvollziehbar und wiederholbar zu identifizieren und zu bewerten. Daraus lassen sich gezielte Maßnahmen ableiten, um Risiken auf ein akzeptables Maß zu reduzieren. Normen wie IEC 62443, AAMI TIR57 oder EN 303645 sowie Regularien wie Maschinenverordnung, Cyber Resilience Act und die Medizingeräteverordnung fordern diesen Schritt. In Zukunft wird die Bedrohungsanalyse eine Vorraussetzung für die Marktzulassung vieler Produkte sein.

Bedrohungsanalyse / Threat & Risk Assessment (TRA)

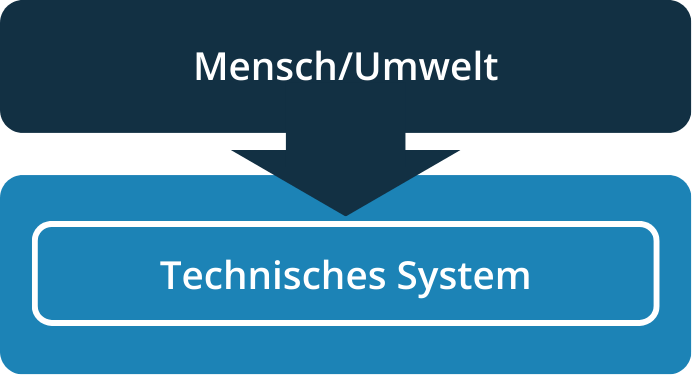

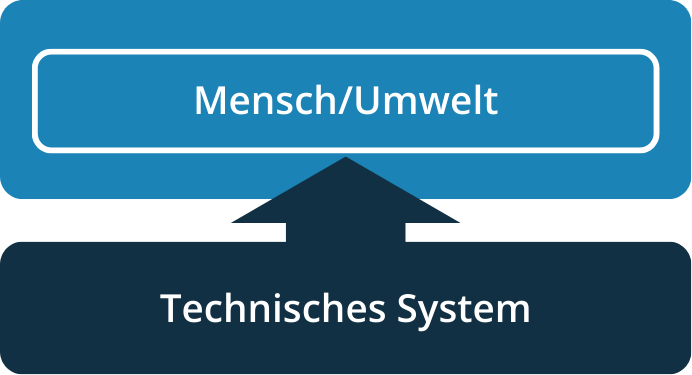

Safety vs. Security

Wie hängen die Begriffe zusammen?

Safety (Funktionale Sicherheit) ist in vielen Branchen schon seit Langem eine zentrale Produkteigenschaft. Der Schutz von Mensch und Umwelt vor dem System ist und bleibt hochrelevant. Mit dem Begriff Security wird hingegen der Schutz des Systems vor dem Menschen beschrieben (Cybersicherheit). Durch die stärkere Vernetzung von Produkten und Systemen, sind diese exponierter und Angriffe werden immer wahrscheinlicher. Weil ein Security-Vorfall auch hinsichtlich Safety Folgen haben kann, ist es heute unumgänglich, beide Disziplinen zu betrachten. Dabei ergeben sich auch Gemeinsamkeiten, wie zum Beispiel, dass für Beide ein 100 %-iger Schutz leider ausgeschlossen werden muss.

Während es bei Safety bewährte Metriken gibt, die bei der Beurteilung von Risiken herangezogen werden können (insbesondere bei der Eintrittswahrscheinlichkeit), ist dies aufgrund des dynamischen Umfeldes in der Security schwerer möglich. Täglich werden neue Schwachstellen bekannt, die ein System potenziell ausnutzbar machen können. Folglich ist eine Security-Analyse auch keine einmalige Tätigkeit, sondern eine sich immer wiederholende Aufgabe.

Mit unserer bewährten Methodik helfen wir Ihnen, zu einer nachvollziehbaren, realistischen Einschätzung Ihrer Produktsicherheit zu kommen und aufzuzeigen, welche Maßnahmen sinnvoll sind.

Bedrohungsanalyse mit der Limes Security-Methode

Die Durchführung einer Bedrohungsanalyse stellt für viele Unternehmen eine neue und oftmals herausfordernde Aufgabe dar – insbesondere dann, wenn bisher keine Erfahrungswerte, etablierten Vorgehensweisen oder Referenzbeispiele vorliegen. Umso wichtiger ist es, eine Analyse zu erstellen, die nicht nur nachvollziehbar, sondern auch belastbar ist. Genau hier setzen wir von Limes Security mit unseren Product- & Solution-Security-Dienstleistungen an:

Ob bei der Überprüfung einer bestehenden Analyse oder bei der gemeinsamen Erarbeitung einer ersten Bedrohungsanalyse anhand eines konkreten Produkts – wir unterstützen Sie gerne mit unserer Expertise. Unsere Methodik kann dabei frei verwendet, angepasst oder als Grundlage für eigene Ansätze genutzt werden – ganz so, wie es für Ihr Unternehmen am besten passt.

Praxisbewährt & flexibel

Mehr als zehn Jahre Projekterfahrung zeigen, dass sich die Methode nahtlos an jedes Produkt und Team anpassen lässt.

Effizient & skalierbar

In einem eintägigen Workshop führen wir Sie gemeinsam durch die Methode und erstellen direkt die erste Analyse für Ihr Produkt.

Normenkonform & Audit-ready

Die Analyseergebnisse entsprechen gängigen Sicherheits- und Branchenstandards und sind jederzeit transparent belegbar.

Die Limes Security-Methode

Bedrohungsanalyse in 9 Schritten

Die Limes Security-Methode bietet eine strukturierte, aber flexible Vorgehensweise zur Identifikation von Sicherheitsrisiken. Die einzelnen Schritte werden meist der Reihe nach durchlaufen – können aber je nach Diskussion auch übersprungen oder wiederholt werden.

Bevor es losgeht, wird ein gemeinsames Verständnis geschaffen – als Grundlage für eine effektive Analyse:

- Wer soll an einer Bedrohungsanalyse teilnehmen?

Es mag banal klingen, aber es ist natürlich wichtig, die RICHTIGEN Teilnehmer miteinzubeziehen. Dazu zählen z.B. Projektleiter, Architekten, Entwickler, Security-Experten sowie ggf. Service-Techniker, Lieferanten oder Kundenvertreter.

- Welche Informationen sollten vorliegen?

Es werden relevante Informationen vorbereitet, darunter Produktbeschreibungen, Systemübersichten, physische und logische Schnittstellen, Datenflüsse, Netzwerkzonen, Security-Anforderungen und frühere Analyseergebnisse.

White Paper: Alles was sie über den CRA wissen müssen

Wir – Limes Security und Ginzinger Electronics – haben unsere Expertise gebündelt, um Ihnen einen verständlichen Überblick über die Anforderungen des CRA zu geben – inklusive konkreter Handlungsempfehlungen für die Umsetzung in der Praxis.